金盾杯

这是我的第一次CTF比赛(所有writeup是我们整个队伍的writeup)

1、hello_world

拿到文件,看到只有一张图片

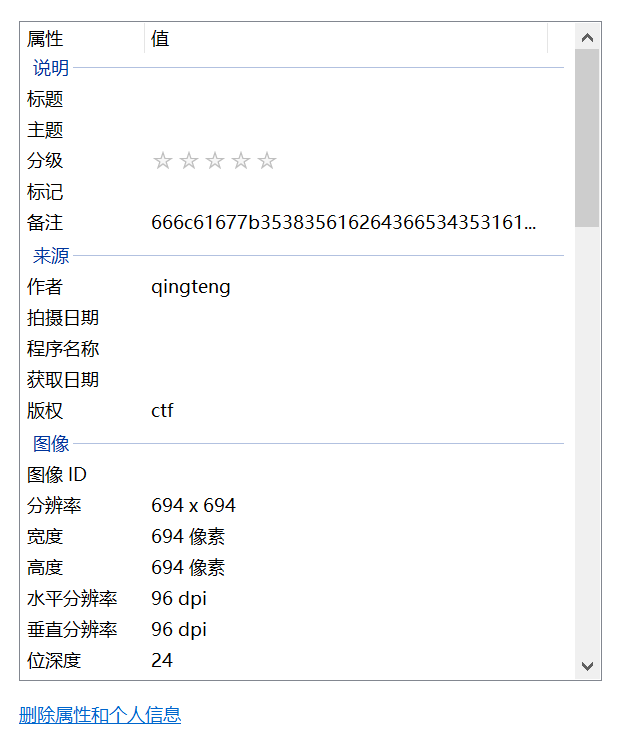

常规操作,一般首先查看图片属性

有提示信息666c61677b35383561626436653435316134623466393665636630343036303136376264397d

0~f之间,首先猜测是十六进制数(如果不行的话备选方案是Base64)

十六进制转字符串得到flag{585abd6e451a4b4f96ecf04060167bd9}

然后说一下当时我解题时候的想法

我拿到一个图片,一般喜欢stegsolve

然后我就看啊看,看到很多类似这种的,我以为图片下面有一个二维码

就打开kali

binwalk + 文件路径/文件名

foremost+文件路径/文件名

发现并没有,然后我就不知道该怎么办了,哈哈

2、Hi There

拿到文件,里面只有一个txt文档Hhbe1cie93bfTFbcc2hl94e2ea1c91rgab5fei3432Tse498

仔细观察看到这串看到这串字符有题目的标题和’F’’l’’a’’g’

Hhbe1cie93bfTFbcc2hl94e2ea1c91rgab5fei3432Tsesza5498

Hhbe1cie93bfTFbcc2hl94e2ea1c91rgab5fei3432Tse498

且都是隔五个出现一次的,所以就猜测是栏栅加密,且栏数是5

但发现只是普通的栏栅加密好像不行

试一下枚举解密

所以提交flag{b9b91a3ee3c4cb441bce9539cf221f28}

这道题也说一下我最开始的想法,我是只看到了’f’ ‘l’ ‘a’ ‘g’的,我就在想是换了位置的(因为我没有想到flag最后的字符串最后居然都是没有意义的),我就觉得每一小节字符串后面的数字就是他们换位置的密钥,就这样分组Hhbe1、cie93、bfTFbcc2、hl94、e2、ea1、c91、rgab5、fei3432、Tse498。我之前好像看到过类似于这种的分组加密的这种,但现在找不到了,后面找到了再写上

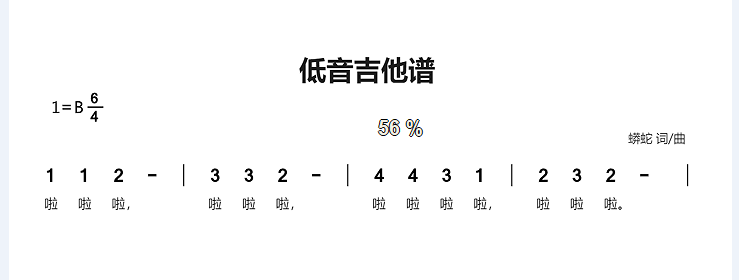

3、低音吉他谱

拿到文件,里面有一张图片和一个txt文档

打开图片,是一张乐谱(暂时看不出什么玄机,猜测会不会是之后通过文本解密后再和乐谱对照得到最终的flag)

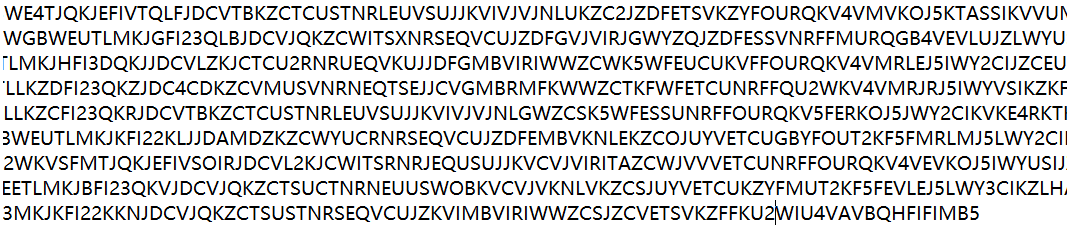

再看看txt文档

由大写字母和数字构成猜测是Base32

解密后得到的文本由大小写字母和数字组成猜测是Base64

再次解密后的文本由大写字母和数字构成猜测是Base32

再次解密后的文本由大写字母和数字构成猜测是Base32

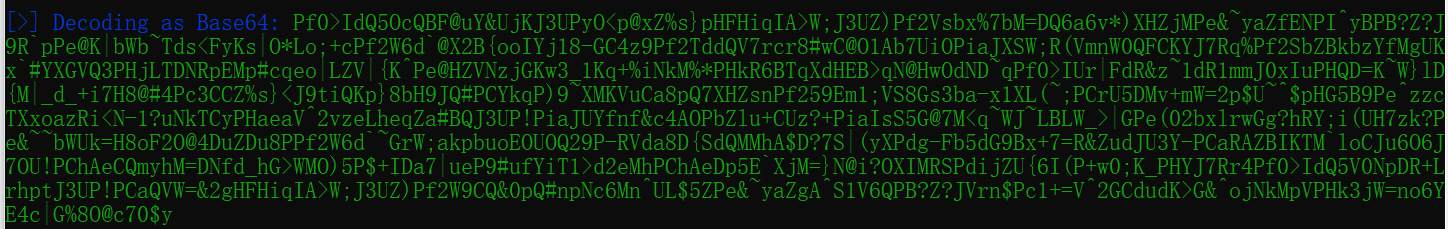

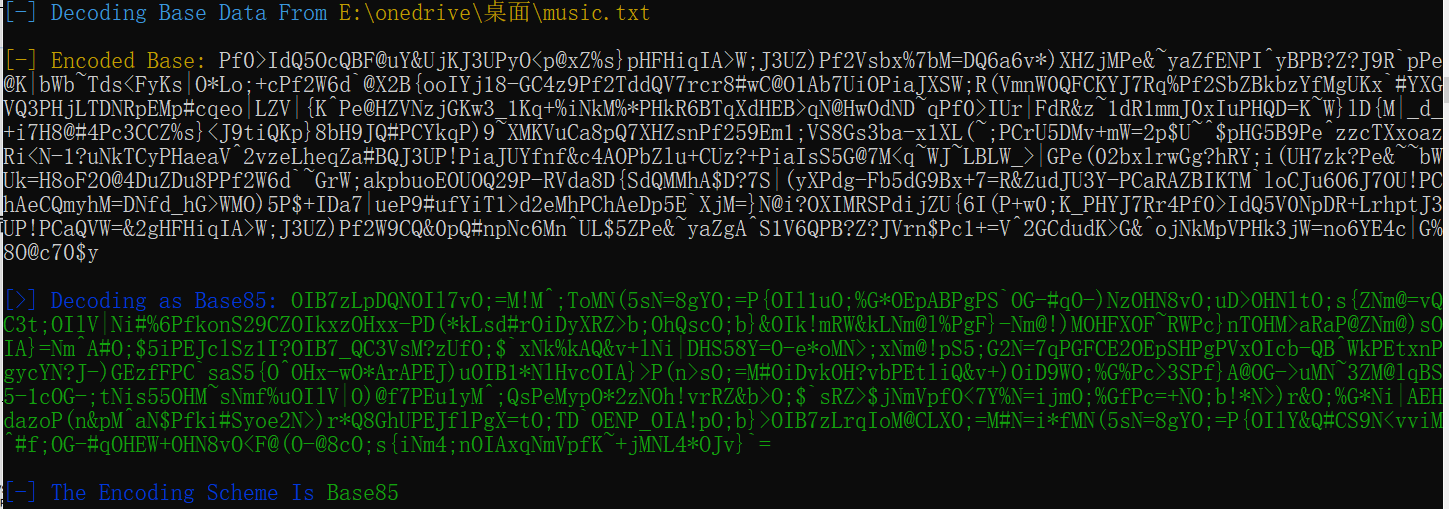

发现全是Base加密,直接上Base全家桶

mufeedvh/basecrack: Decode All Bases - Base Scheme Decoder (github.com)

这一步是个关键,用一般的在线加密软件解不出来这个Base85,直接让用户在basecrack里面输入也是解不出来的,在反复尝试之后放到一个文本文档中在进行解密,即可

接着一直解密即可得到flag(在解密的过程中不要在前面多复制了一个空格,否则可能发生错误)

(题目中的音谱应该是为了迷惑大家的)